Sorry勒索病毒加密特征

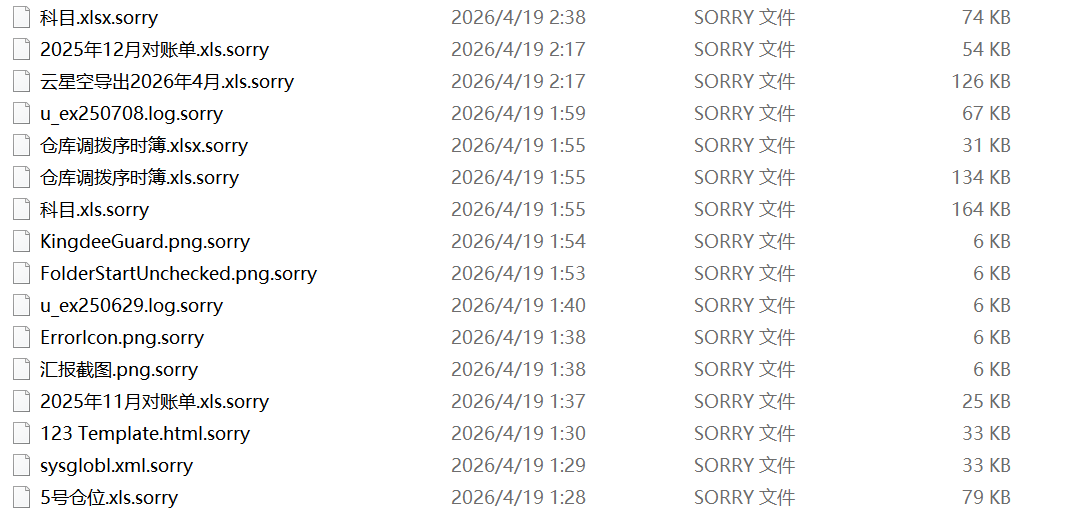

2026年4月19日,云天数据恢复中心接到上海某医疗器械外贸企业的紧急求助电话。该企业的金蝶云星空ERP系统服务器遭到黑客攻击,数据库中所有文件扩展名全部变成.sorry后缀,系统完全瘫痪,业务无法正常运转。

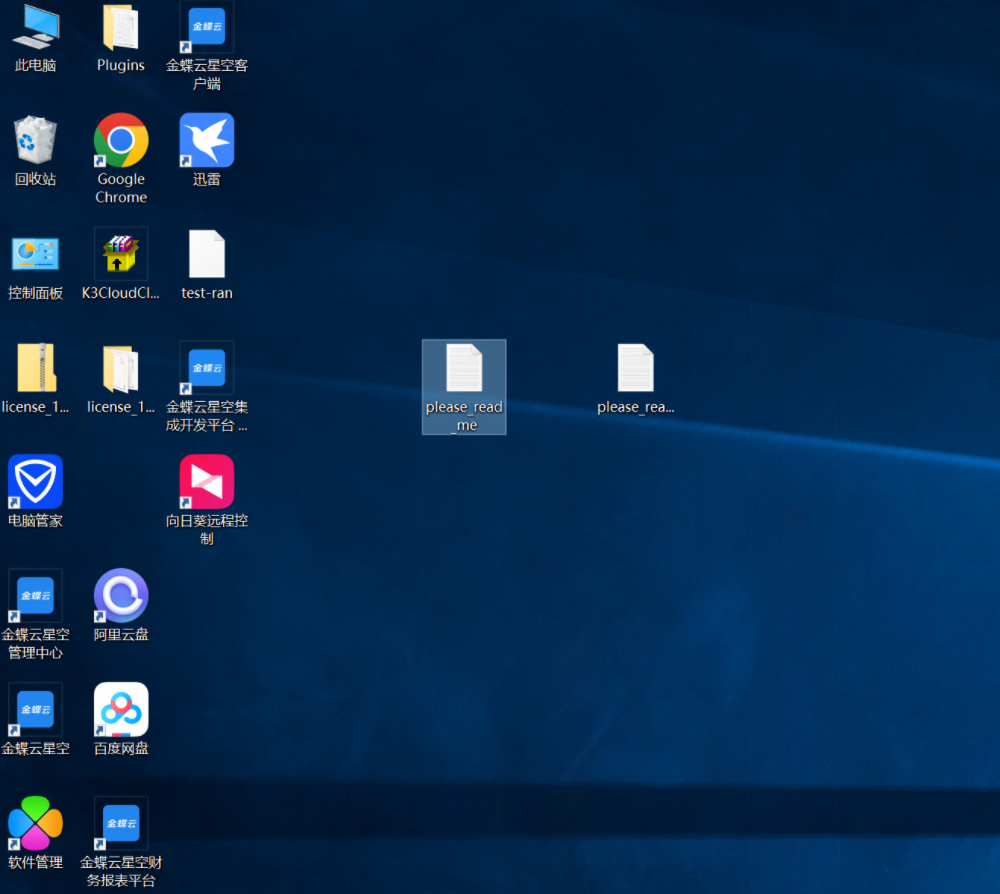

感染后,每个文件夹及桌面均出现名为 please_read_me.txt 的勒索信文件,要求企业支付赎金以获取解密工具。这是典型的Sorry勒索病毒攻击特征。

▲ 所有文件扩展名均被加密为 .sorry 后缀

▲ 桌面出现的 please_read_me.txt 勒索信

入侵溯源与解密过程

1. 入侵路径分析

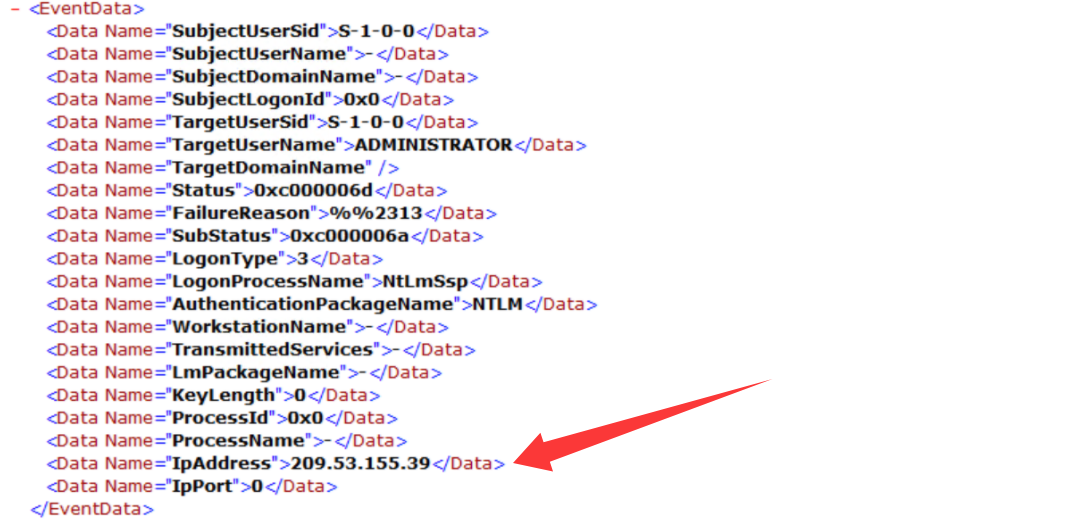

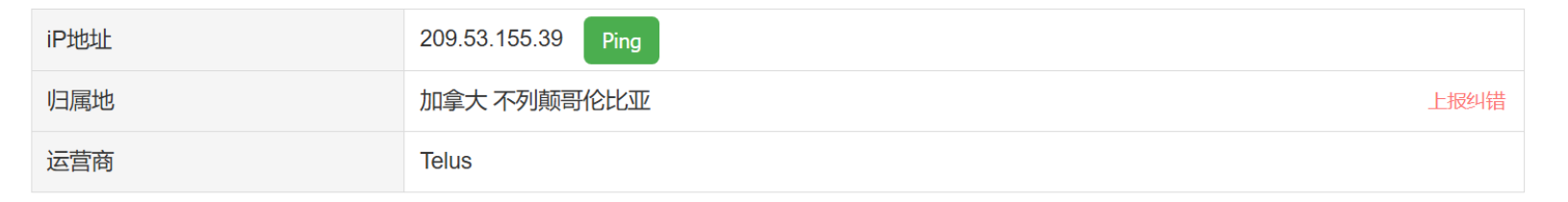

通过对服务器日志进行深度分析,我们发现黑客从外网扫描到该企业服务器,利用系统漏洞成功入侵。如下图所示,经IP溯源确认,攻击者通过多次跳转后经由加拿大IP地址入侵进入服务器。

▲ 服务器入侵日志:记录到异常登录与未授权访问行为

▲ 攻击源IP经多次跳转后显示为加拿大IP地址

2. 加密机制深度分析

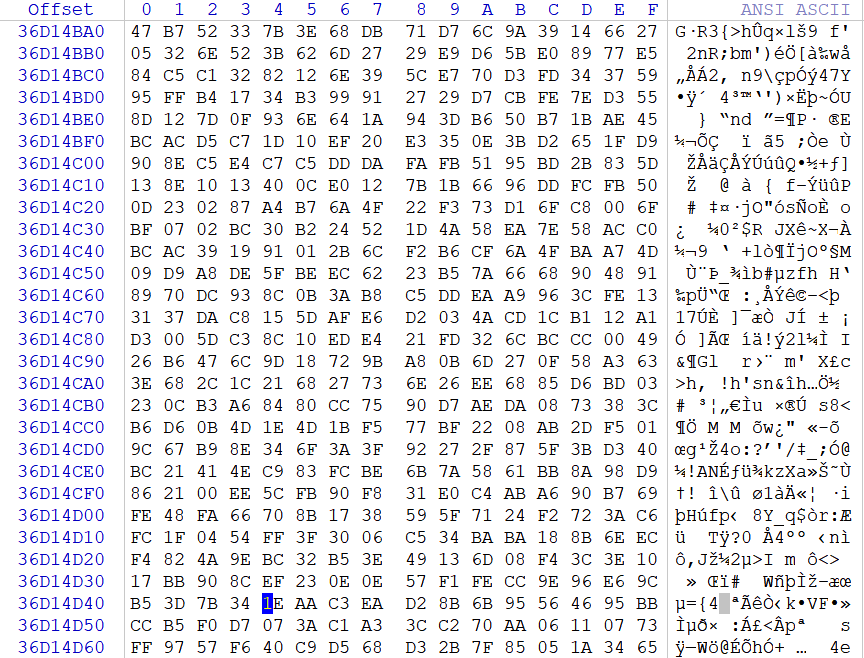

通过十六进制编辑器对加密后的数据库文件进行底层分析,确认该病毒采用全字节加密方案,数据文件的每一个字节均被高强度加密算法改写。这种加密方式无法通过常规的数据库恢复技术或暴力破解手段恢复。

▲ 十六进制编辑器显示数据库文件已被全字节加密,原始数据结构完全不可见

⚠ 关键判断:由于客户数据极为重要,而当时市面上所有技术手段均无法直接暴力破解该病毒。经过综合评估,客户最终选择支付赎金获取解密工具。

恢复结果:峰回路转,绝处逢生

客户支付赎金后顺利拿到了解密工具。但结果并不像预想的那样——支付完赎金就能完美解密所有文件。

该黑客的加密程序存在严重Bug,导致大量文件在加密过程中已被损坏。尤其是容量大于100MB的文件,损坏率极高。我们在客户的授权下与黑客进行了技术沟通,但黑客明确答复:被加密损坏的文件无法正常解密,已支付的赎金也不能退款。

面对这种特殊情况,云天数据恢复中心发挥自身技术优势,竭尽全力将客户损失降到最低:

- 综合分析解密失败原因——对解密工具的输出日志逐条排查,定位损坏机制

- 结合数据库特殊数据结构——利用SQL Server的页结构、行偏移等底层特征,分析损坏占比与可恢复区域

- 结合客户早期备份数据——从客户数月前的历史备份中提取表结构定义与部分索引信息

- 100%完整还原核心账套——通过自研的数据拼接与修复算法,完整重建金蝶云星空账套

- 搭建验证环境——在隔离环境中部署金蝶云星空,让客户逐一核对财务数据与业务单据

▲ 金蝶云星空ERP核心账套100%完整恢复,企业业务恢复正常运转

✔ 最终结果:经36小时连续奋战,金蝶云星空ERP核心账套100%完整恢复,客户业务全面恢复正常。

勒索病毒预防建议

一、数据备份——最硬的最后一道防线

如果你手里有一份干干净净、没被加密的备份,黑客就拿你没办法。记住"3-2-1"原则:至少3份备份、2种不同介质(如外接硬盘+云盘)、1份异地存放。备份完成后立即断开外接硬盘连接,定期测试恢复能力。

二、打补丁——堵住入侵通道

绝大多数勒索病毒不是靠高深技术打进来的,而是钻了你长期没修补的系统漏洞。开启操作系统自动更新,定期检查并升级服务器、浏览器、办公套件、Java、PDF阅读器等常用软件。

三、端口管理——不该开的门坚决关闭

关闭不必要的远程桌面(3389端口)和局域网共享端口(135、139、445等)。如必须开启远程登录,务必使用高强度密码并设置账户锁定策略,配置IP白名单限制访问来源。

四、杀毒软件、防火墙、EDR——只管开,别关

杀毒软件和防火墙不是电脑卡顿的原因,而是它能安全运行的保障。安装正规安全软件并保持实时监控,企业建议部署EDR高级端点防护,定期检查杀毒软件是否正常运行。

五、安全意识——人才是最大的防线

钓鱼邮件是黑客最常用的敲门砖。记住"四不要":不点击来源不明的邮件、不下载不明附件、不访问色情赌博盗版网站、不轻信要求"启用宏""下载插件"的弹窗。企业应定期对全体员工进行网络安全培训。

六、强密码+多因素认证——别把钥匙挂在门口

密码长度至少8位,包含大小写字母、数字、符号,不与设备信息关联。重要系统强制开启MFA多因素认证。有条件的企业建议部署堡垒机统一管理服务器访问权限。

七、网络隔离与权限控制——降低攻击半径

将核心服务器、办公网络、访客网络分开部署。遵循最小权限原则,按需分配员工访问权限。备份服务器的访问权限须严格控制,防止勒索病毒将备份一并加密。

专业数据安全服务

云天科技专注企业数据安全,深耕行业十五年。我们已累计处理超过5000例勒索病毒应急响应事件,深入分析系统漏洞与应用软件漏洞,与国内及国际顶级安全团队保持技术沟通,对各类文件系统及系统底层逆向有深入研究。

如果您重视数据安全但缺乏相关技术支撑,欢迎联系我司洽谈安全运维服务。

24小时服务热线:18012660223

相关案例推荐: