Babyk —— 以Oracle数据库为主要目标的企业级勒索病毒

Babyk是近年来专门针对大型企业ERP系统Oracle数据库的勒索病毒变种。其攻击策略高度精准——优先定位并加密Oracle数据库的核心数据文件(.dbf/.ora/.ctl),而非漫无目的地加密所有文件。这种精准打击策略意味着攻击者在入侵前已对目标系统的架构有所了解。Babyk主要通过RDP暴力破解和企业VPN漏洞入侵内网。

本案例中的集团企业部署了用友NC ERP系统,底层采用Oracle数据库支撑集团财务、供应链、人力资源等核心模块。数据库被Babyk加密后,整个集团的财务核算、采购管理、库存调度、员工薪资等业务全面中断。集团企业的ERP停摆影响面巨大——数百个部门、数千名员工的日常工作依赖NC系统运转。

Babyk 勒索病毒加密特征

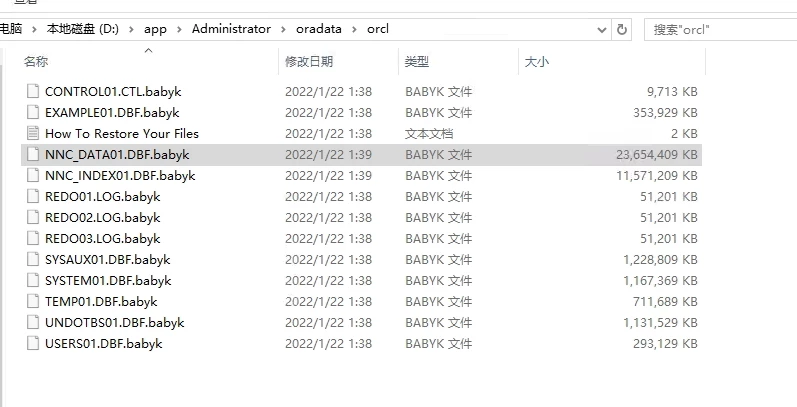

Babyk病毒加密完成后,所有被加密文件的扩展名统一变为.babyk。病毒在系统启动时弹出网页形式的勒索信息,并在每个被加密的目录中放置How To Restore Your Files.txt赎金通知——文件名以"How To"开头,模仿技术教程的口吻,具有迷惑性。Oracle数据库文件是Babyk的优先攻击目标,攻击者深知Oracle承载的企业核心数据价值远超普通文件服务器。

▲ 用友NC服务器桌面——系统被Babyk感染后弹出勒索信息

▲ 服务器文件夹被Babyk加密,文件扩展名变为.babyk

▲ Babyk勒索信——How To Restore Your Files.txt赎金通知

⚠ 核心难点:Oracle数据库的恢复复杂度高于SQL Server——Oracle的表空间(Tablespace)和数据文件(.dbf)管理机制复杂,包含系统表空间(SYSTEM/SYSAUX)、回滚表空间(UNDO)、临时表空间(TEMP)和用户数据表空间,不同表空间的加密处理需分别应对。且用友NC作为大型ERP系统,数据库中存在数十万个表和复杂的外键约束,恢复后的数据一致性验证工作量巨大。

勒索病毒恢复全流程

云天数据恢复中心工程师团队针对Babyk和Oracle数据库的特点,采用"分析-逆向-定制-恢复"四步方案,在5小时内完成用友NC核心数据的98%+恢复。

第一步:Oracle数据库文件底层结构分析

工程师首先对被加密的Oracle数据文件(.dbf)、控制文件(.ctl)和重做日志(.log)进行全面底层结构分析。Oracle的数据文件内部结构比SQL Server更为复杂——包含数据块头(Block Header)、行目录(Row Directory)和空闲空间管理等精细结构。工程师需逐数据块定位Babyk加密作用的精确层面。

第二步:Babyk加密算法逆向

在定位加密范围后,工程师对Babyk加密算法进行手工逆向分析。通过对比Oracle数据块加密前后的二进制差异,推导加密算法的密钥长度、加密模式和块大小等参数。特别需要分析不同表空间数据文件的加密一致性——确保解密方案对所有表空间都适用。

第三步:定制Oracle专用恢复工具

基于逆向分析结果,工程师开发针对Oracle数据库的专用恢复工具,适配Oracle数据块的特殊结构和用友NC的数据库Schema。工具先在备份副本上验证解密效果,确认所有表空间的数据均可正确恢复后再应用于原始加密文件。

第四步:数据一致性验证与ERP恢复

解密完成后,工程师启动Oracle实例并进行全面的数据一致性检查——验证表空间完整性、数据字典一致性、外键约束和业务数据逻辑。经过逐模块验证,98%以上数据完整可用,用友NC ERP系统的财务、供应链、人力资源等核心模块恢复正常运转。

✔ 最终结果:5小时内完成Babyk加密的Oracle数据库恢复,98%以上数据完整恢复。用友NC ERP集团财务、供应链、人力资源等核心业务模块恢复正常运转,集团业务秩序全面恢复。

Oracle数据库的勒索病毒防护更需重视。相比SQL Server,Oracle在企业大型ERP系统中部署比例更高、承载的数据价值更大。但Oracle数据库的备份和恢复策略在部分企业中被忽视——DBA往往依赖RMAN的在线备份,而这些备份文件如果在同一服务器上同样会被加密。Oracle环境的备份必须包含离线副本和异地存储。

勒索病毒预防建议

本案教训

集团企业ERP系统的安全防护必须上升到公司级风险管理的高度——用友NC承载着集团财务、供应链、人力等所有核心管理业务,一旦加密停摆,不仅是IT故障,更是业务连续性的重大事故。Oracle数据库的DBA应建立独立的备份存储(非ERP服务器本地磁盘),并定期进行恢复演练——很多企业有备份但从没测试过能否恢复成功,真正中毒时才发现备份也有问题。

一、数据备份——最硬的最后一道防线

如果你手里有一份干干净净、没被加密的备份,黑客就拿你没办法。记住3-2-1原则:至少3份备份、2种不同介质、1份异地存放。Oracle RMAN备份文件必须存储在与生产库物理隔离的设备上。

二、打补丁——堵住入侵通道

开启操作系统自动更新,Oracle数据库和用友NC也需要定期更新补丁。定期检查并升级服务器、浏览器、办公套件、Java等常用软件。

三、端口管理——不该开的门坚决关闭

关闭不必要的远程桌面和局域网共享端口(135、139、445等)。Oracle监听端口(1521)不得暴露在公网。暴露在公网的数据库端口等于直接向攻击者敞开数据大门。

四、杀毒软件、防火墙、EDR——只管开,别关

安装正规安全软件并保持实时监控,企业建议部署EDR系统。数据库服务器应部署专门的数据库审计和异常检测工具。

五、安全意识——人才是最大的防线

钓鱼邮件是黑客最常用的敲门砖。记住四不要:不点击来源不明的邮件、不下载不明附件、不访问色情赌博盗版网站、不轻信要求启用宏/下载插件的弹窗。

六、强密码+多因素认证(MFA)——别把钥匙挂在门口

Oracle数据库管理员账户(SYS/SYSTEM)密码必须高强度并定期更换。ERP系统管理员强制开启MFA。不要多台设备共用同一个密码。

七、网络隔离与权限控制——降低攻击半径

ERP数据库服务器与应用服务器应独立部署,核心数据区只允许特定应用服务器访问。给员工分配NC系统权限时采用最小权限原则,管理员账户严格控制。

专业数据安全服务

云天科技专注企业数据安全,深耕行业十五年。我们已累计处理超过5000例勒索病毒应急响应事件,包括Babyk、LockBit、Crylock等各类变种的攻击案例,深入分析系统漏洞与应用软件漏洞,与国内及国际顶级安全团队保持技术沟通。

如果您重视数据安全但缺乏相关技术支撑,欢迎联系我司洽谈安全运维服务。

24小时服务热线:18012660223

相关案例推荐: