事件背景

2026年4月28日,天津市某医院全院系统遭遇Wman勒索病毒攻击。HIS(医院信息系统)、LIS(检验信息系统)、PACS(影像归档与通信系统)、手麻系统等核心业务系统全部沦陷,所有文件扩展名均被修改为.Wman后缀。由于医院数据涉及大量公民个人信息,该事件按照网络安全等级保护(等保)要求严格处置。

Wman勒索病毒加密特征

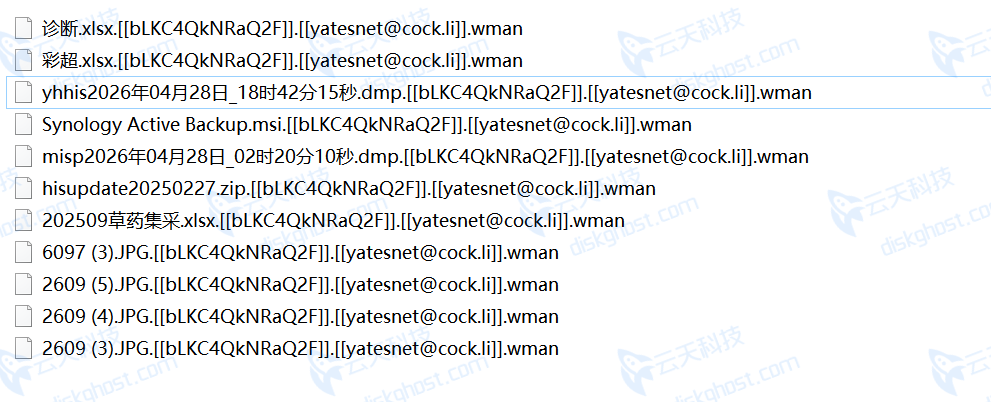

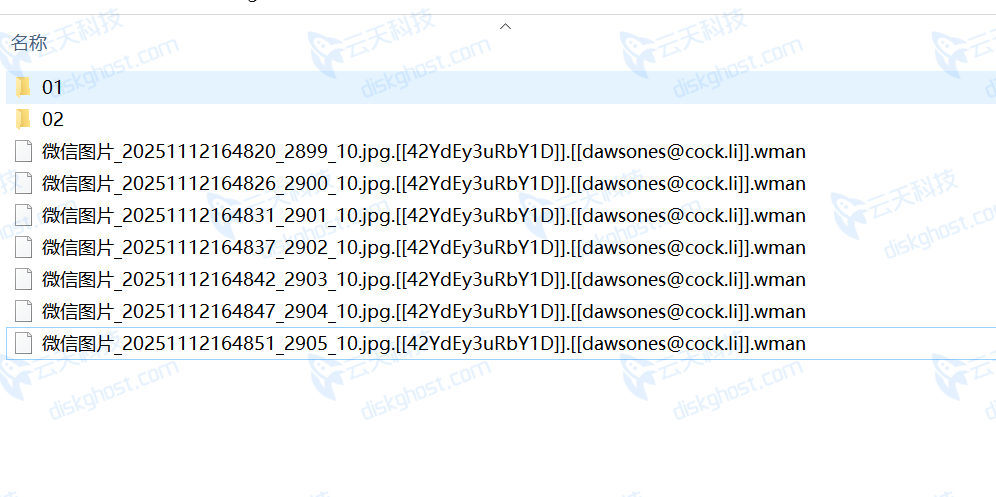

感染后,所有文件扩展名均变为.Wman后缀。与常见勒索病毒不同的是,Wman病毒还会在每一个文件名后附加一串随机数字和黑客邮箱地址yatesnet@cock.li。部分变种可能使用另一邮箱dawsones@cock.li,两者属于同一黑客组织。

▲ 文件扩展名变为 .Wman,文件名附加随机数字与黑客邮箱

▲ Wman病毒变种使用不同邮箱地址,均属同一黑客组织

应急响应流程

制定方案——等保合规先行

因医院数据涉及大量公民隐私信息,黑客入侵可能对公共事业造成严重影响,按照等保条例,本次恢复过程严格遵循等保要求执行。接到求助后,云天数据恢复中心立即启动了最高级别应急响应:

- 远程紧急会议——第一时间与院方团队商定应急措施并立即切断全院网络,阻止病毒进一步扩散

- 应急团队赶赴现场——安排资深工程师团队当日抵达医院现场开展工作

- 警方联动——客户报警后网安到场取证,我司工程师全程提供技术支持,协助完成电子数据勘验

- 溯源分析——网安取证结束后协助客户进行深度溯源,成功定位到黑客攻击源头及入侵路径

- 制定救援方案——经院方专项会议审议通过后,正式开展数据救援与临时环境搭建工作

⚠ 核心难点:医院数据量巨大,被加密数据总计超过90TB,且大量数据涉及公民个人信息,解密不能有任何闪失。院方要求12小时内必须首先恢复核心HIS系统以保障门急诊业务。更严峻的是,备份一体机和群晖NAS也全部被加密,没有任何早期备份可用。

恢复过程:分系统攻坚

一、HIS系统——12小时生死时速

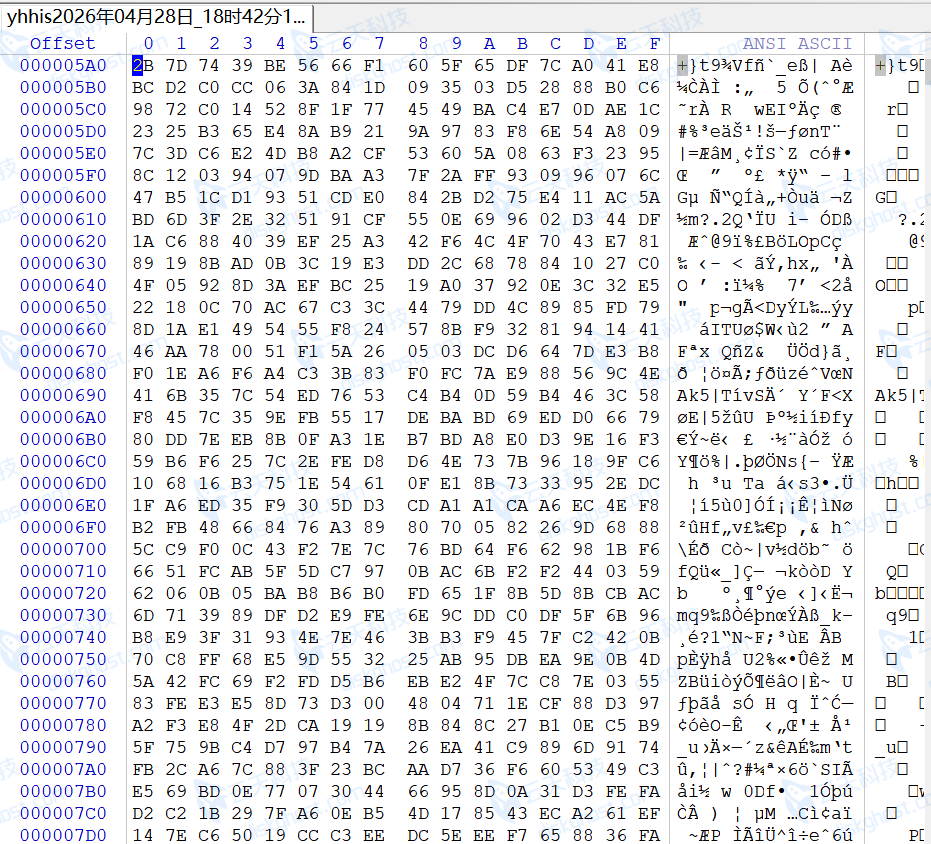

HIS系统是医院运转的中枢神经,门急诊挂号、收费、医嘱、药房全部依赖它。该系统采用Oracle 11g数据库,数据库物理文件(DBF)和逻辑备份文件(DMP)同时被加密,且备份一体机和群晖备份均已沦陷——这意味着没有任何可用的历史备份。

▲ Oracle备份DMP文件被加密后的十六进制底层数据——文件结构完全不可读

在与HIS原厂进行深度技术沟通后,云天数据恢复中心制定了针对性的DBF文件解密方案。工程师对加密算法进行逆向分析,结合Oracle数据库的物理存储结构特征,成功在院方要求的12小时内解密了被加密的DBF文件。

Oracle数据库OPEN无报错,新建HIS应用直接连接数据库,应用运行无异常。院方使用人员逐项验证:挂号记录、处方数据、住院医嘱、费用结算——最后一笔业务单据核对无误,数据完整度100%。HIS系统恢复完成,医院门急诊业务即刻恢复运转。

二、LIS系统与其他小系统——快速恢复

LIS(检验信息系统)和手麻系统均采用SQL Server数据库。由于数据库MDF和LDF文件均在30GB以内,加上原厂有最新版安装程序,恢复方案成熟。凭借对医院信息系统的深耕经验,这些子系统在短时间内即完成解密并投入使用,检验科和手术室业务恢复正常。

三、PACS系统——50TB影像数据的精密手术

PACS(影像归档与通信系统)是本次恢复中技术难度最高的部分。该系统存储着医院历年积累的海量病人影像资料(CT、MRI、X光等),数据格式为DCM医学数字影像文件,存储在EMC高端存储阵列上,总容量接近50TB,且全部为小文件。

面临的核心挑战:50TB小文件解密过程中任何闪失都可能造成影像数据永久损坏。云天数据恢复中心制定了严密的三步方案:

- 原始存储只读保护——通过写保护机制挂载EMC存储,确保原始加密数据绝对只读,所有操作在副本上进行

- 解密后数据写入新存储——解密完成的数据直接存入院方新采购的存储设备,物理隔离确保安全

- 病毒专杀前置——工程师根据Wman病毒特征现场定制备份程序及病毒专杀脚本,解密完成的数据在写入新环境前全部经过病毒扫描

▲ PACS系统EMC存储设备——50TB医学影像数据解密恢复现场

这套定制化方案大大缩短了PACS系统的恢复周期。截至发稿,已解密完成的PACS数据经放射科、超声科逐一验证,影像调阅、对比、测量功能均正常,完整度100%。

✔ 最终结果:经48小时连续奋战,HIS、LIS、PACS、手麻等全院核心系统数据库100%完整恢复,共享文件全部解密成功。医院全面恢复诊疗业务。

云天数据恢复中心拥有针对医院信息系统的成熟应急救援方案,涵盖HIS(Oracle/SQL Server)、LIS、PACS(DCM影像)、电子病历(EMR)等各类医疗系统。成熟的经验可以帮助院方以最优成本、在最短时间内恢复业务,并严格遵循等保合规要求。

勒索病毒预防建议

一、数据备份——最硬的最后一道防线

如果你手里有一份干干净净、没被加密的备份,黑客就拿你没办法。记住"3-2-1"原则:至少3份备份、2种不同介质(如外接硬盘+云盘)、1份异地存放。本案例中备份一体机和NAS同时被加密的教训极其深刻——备份设备必须与生产网络隔离,备份完成后立即断开连接。

二、打补丁——堵住入侵通道

绝大多数勒索病毒不是靠高深技术打进来的,而是钻了你长期没修补的系统漏洞。开启操作系统自动更新,定期检查并升级服务器、浏览器、办公套件、Java、PDF阅读器等常用软件。

三、端口管理——不该开的门坚决关闭

关闭不必要的远程桌面(3389端口)和局域网共享端口(135、139、445等)。如必须开启远程登录,务必使用高强度密码并设置账户锁定策略,配置IP白名单限制访问来源。

四、杀毒软件、防火墙、EDR——只管开,别关

杀毒软件和防火墙不是电脑卡顿的原因,而是它能安全运行的保障。安装正规安全软件并保持实时监控,企业及医疗机构建议部署EDR高级端点防护,定期检查安全软件运行状态。

五、安全意识——人才是最大的防线

钓鱼邮件是黑客最常用的敲门砖。记住"四不要":不点击来源不明的邮件、不下载不明附件、不访问色情赌博盗版网站、不轻信要求"启用宏""下载插件"的弹窗。医疗机构应定期对全体医护人员进行网络安全培训。

六、强密码+多因素认证——别把钥匙挂在门口

密码长度至少8位,包含大小写字母、数字、符号,不与设备信息关联。重要系统强制开启MFA多因素认证。有条件的企业及医院建议部署堡垒机统一管理服务器访问权限。

七、网络隔离与权限控制——降低攻击半径

将核心服务器、办公网络、访客网络分开部署。遵循最小权限原则,按需分配员工访问权限。备份服务器的访问权限须严格控制——本案例中备份一体机与NAS同时被加密,正是因为备份设备暴露在同一网络中。

专业数据安全服务

云天科技专注企业数据安全,深耕行业十五年。我们已累计处理超过5000例勒索病毒应急响应事件,拥有成熟的医院信息系统应急救援方案,涵盖HIS、LIS、PACS、EMR等各类医疗系统,严格遵循等保合规要求。

如果您重视数据安全但缺乏相关技术支撑,欢迎联系我司洽谈安全运维服务。

24小时服务热线:18012660223

相关案例推荐: