事件背景

2026年5月5日,苏州某新能源车部件制造企业遭遇AIR勒索病毒攻击。攻击者通过系统漏洞投毒入侵内网后,利用内网扫描工具横向扩散,将深信服超融合平台上的13台服务器全部加密。金蝶云星空ERP系统、MES生产管理系统、HR人事管理系统及文档共享中心的文件扩展名均被修改为.AIR后缀。正值新能源车交付高峰期,ERP和MES系统的瘫痪导致产线面临停产风险,情况十万火急。

接到客户紧急求助后,云天数据恢复中心立即启动应急响应机制,安排资深工程师团队当天赶赴现场开展救援工作。

AIR勒索病毒加密特征

AIR勒索病毒最早为Phobos勒索病毒的变种,早期版本加密文件后缀为.MKP或.makop,近期换用新后缀.AIR,但底层攻击手段和加密算法仍沿用了原方案。感染后呈现以下典型特征:

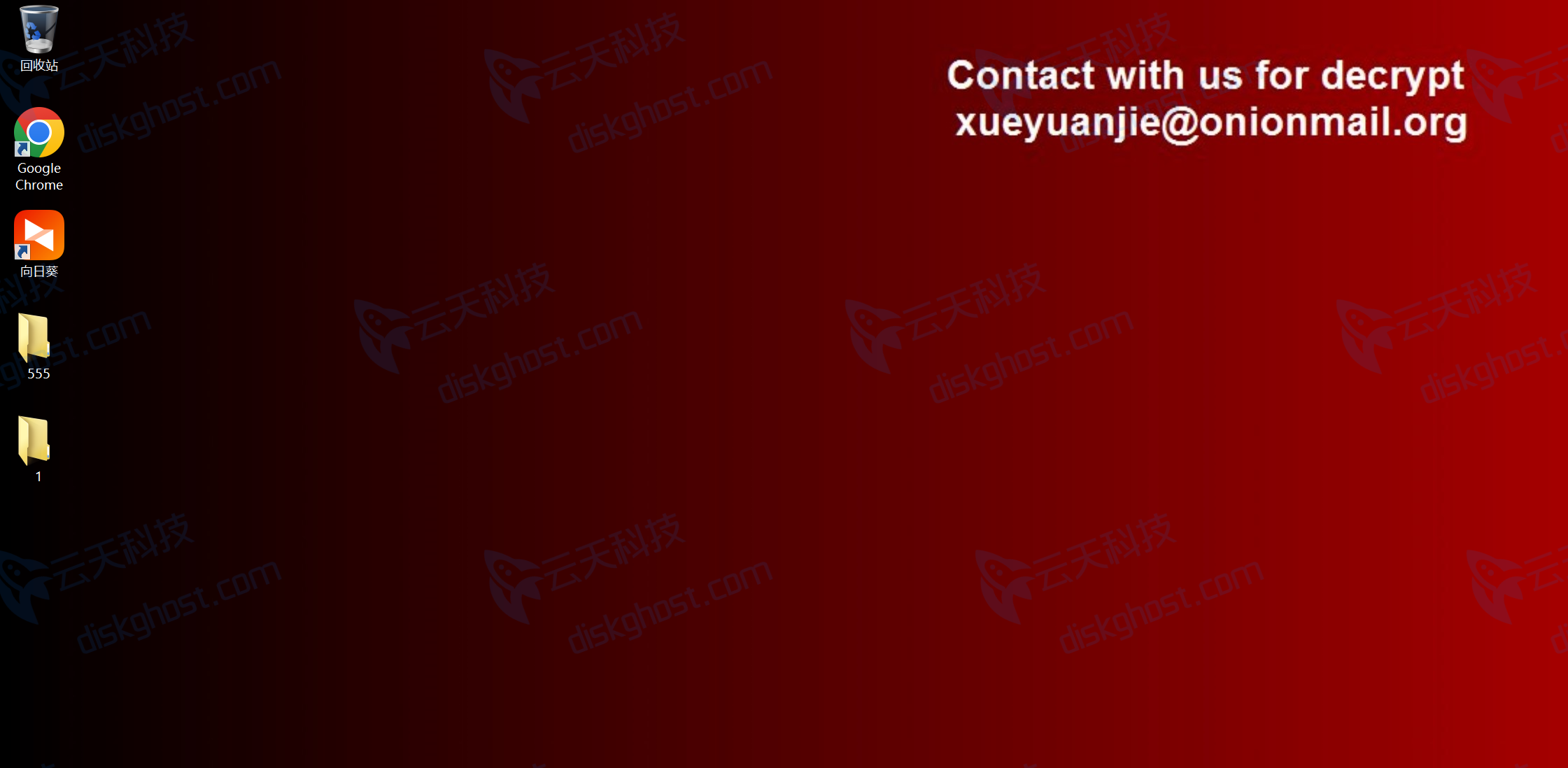

▲ 被加密服务器桌面背景变为红色,显示黑客联系邮箱

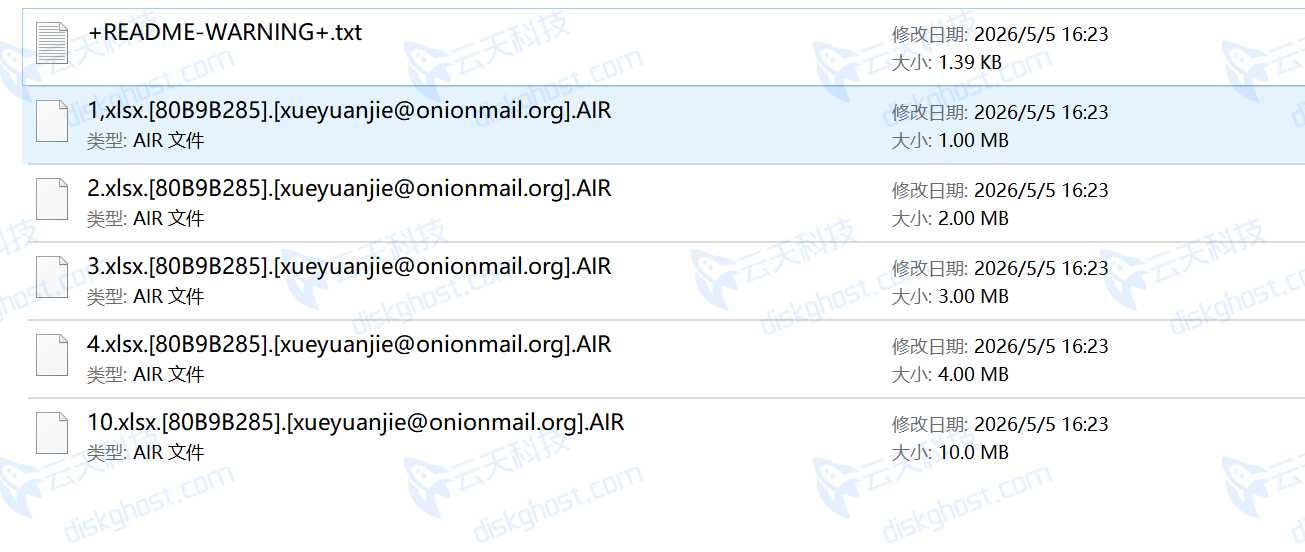

▲ 文件扩展名变为 .[随机ID].[邮箱].AIR 格式

桌面背景篡改:被加密的服务器桌面背景变为红色,显示英文提示"Contact with us for decrypt"及黑客联系邮箱xueyuanjie@onionmail.org。

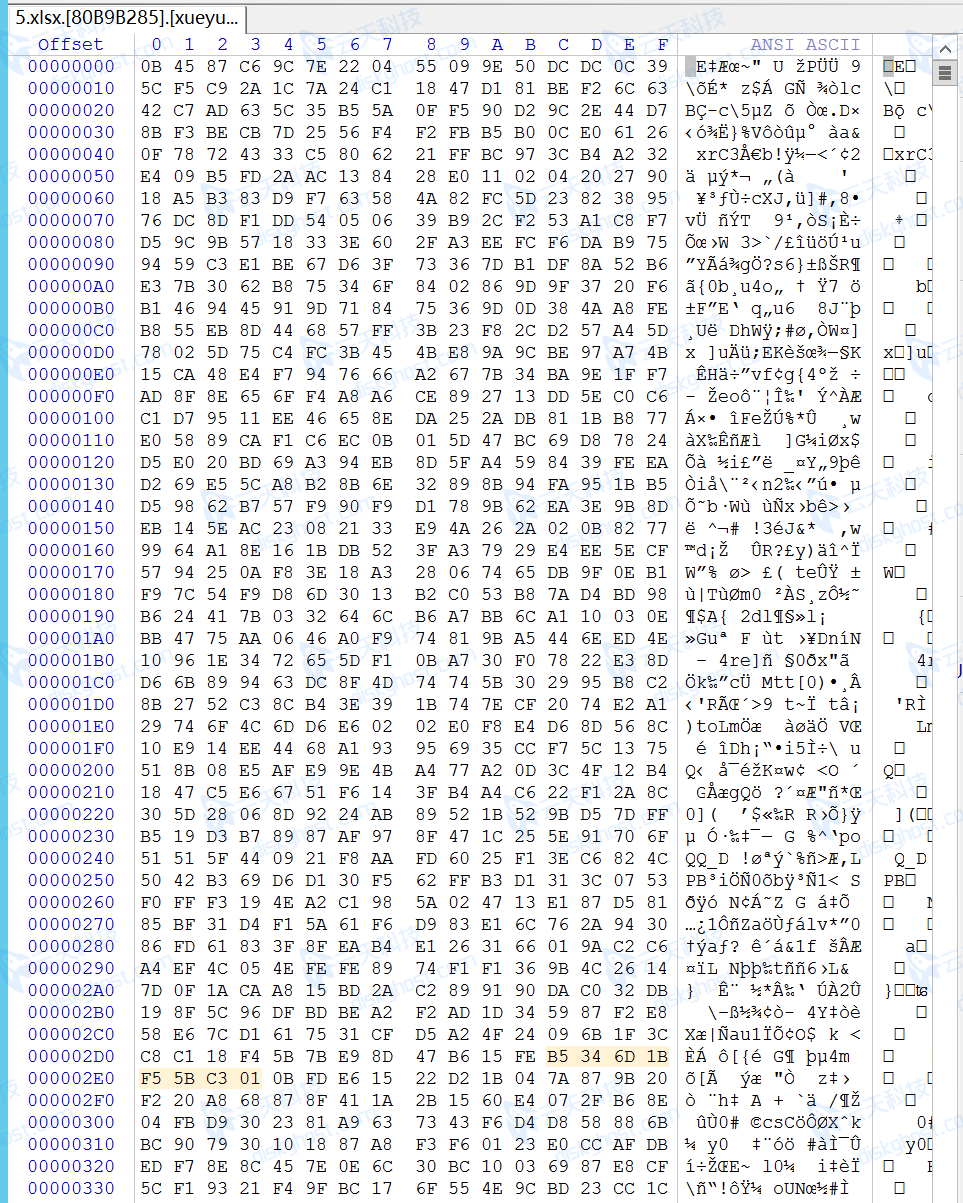

文件后缀修改:所有被加密文件的扩展名变为三段式结构:.[80B9B285].[xueyuanjie@onionmail.org].AIR——由随机ID、黑客邮箱和AIR后缀组成。同时,每个目录下会生成一个名为+README-WARNING+.txt的勒索信文件。

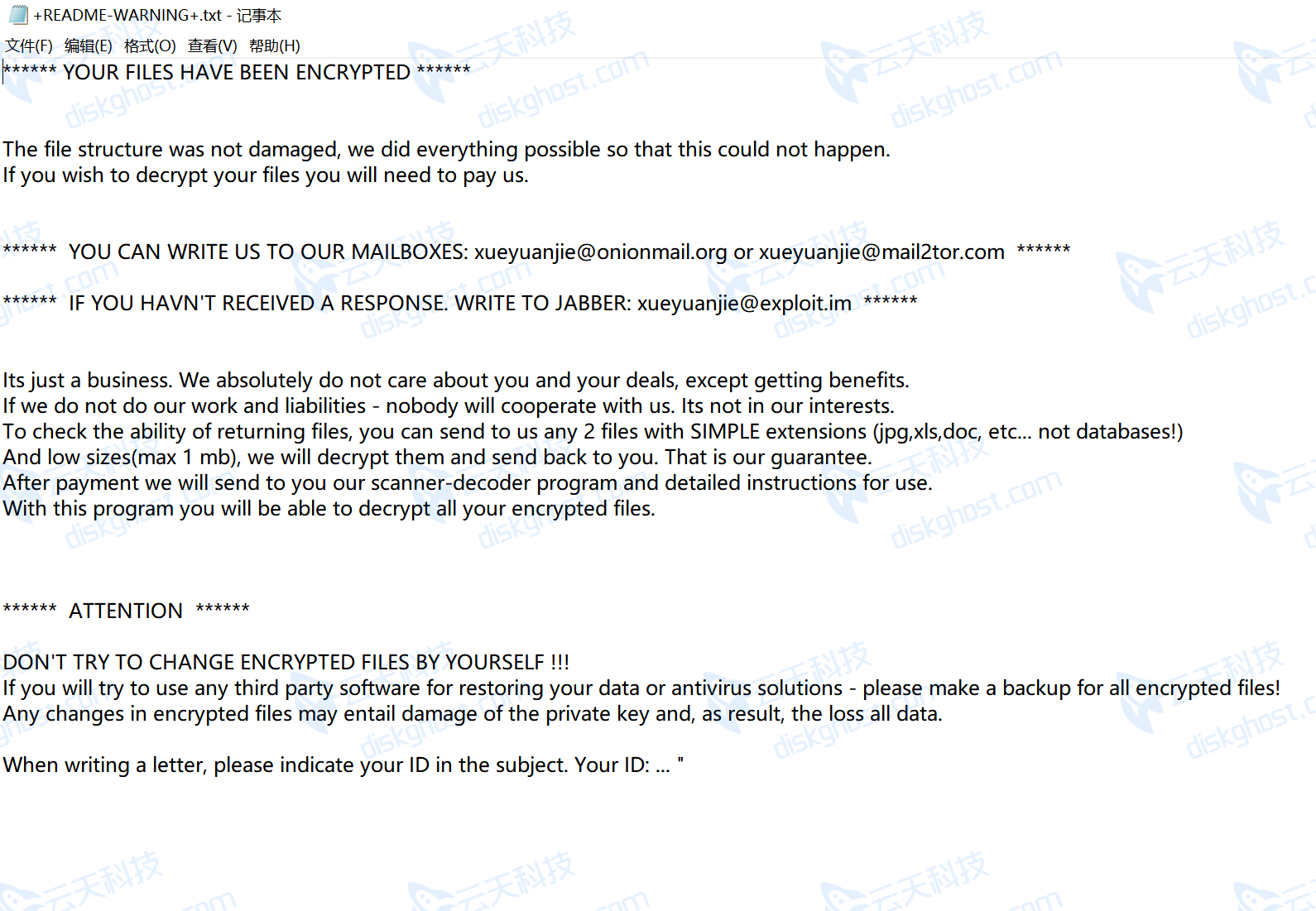

▲ 勒索信 +README-WARNING+.txt 文件内容——黑客提供联系方式和解密说明

加密算法:该病毒采用AES+RSA混合加密模式。文件数据使用AES对称加密进行快速加密,AES密钥再经RSA-2048非对称加密保护,只有黑客持有的RSA私钥才能解密AES密钥。在没有私钥的情况下,暴力破解在计算上不可行。

勒索病毒救援全流程

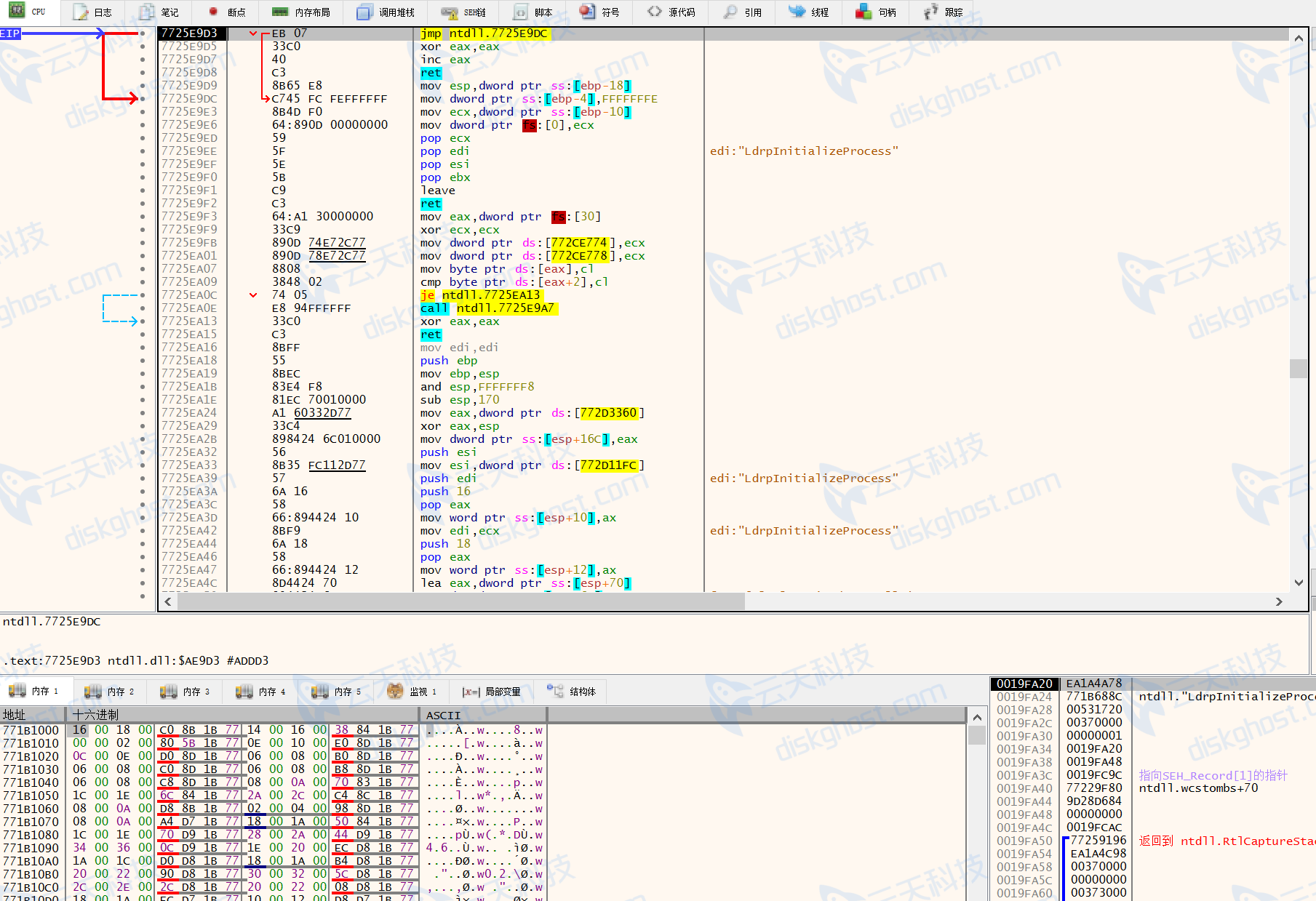

第一步:逆向分析——溯源入侵路径与加密算法

工程师到达现场后,第一时间对网络环境和服务器状态进行取证分析。由于已处理过多起AIR/Phobos系列勒索病毒攻击案例,团队对该病毒的入侵手法非常熟悉:该病毒通常利用Web应用漏洞或系统漏洞投递初始载荷,进入内网后使用内网扫描工具探测存活主机,重点攻击Windows Server系统。

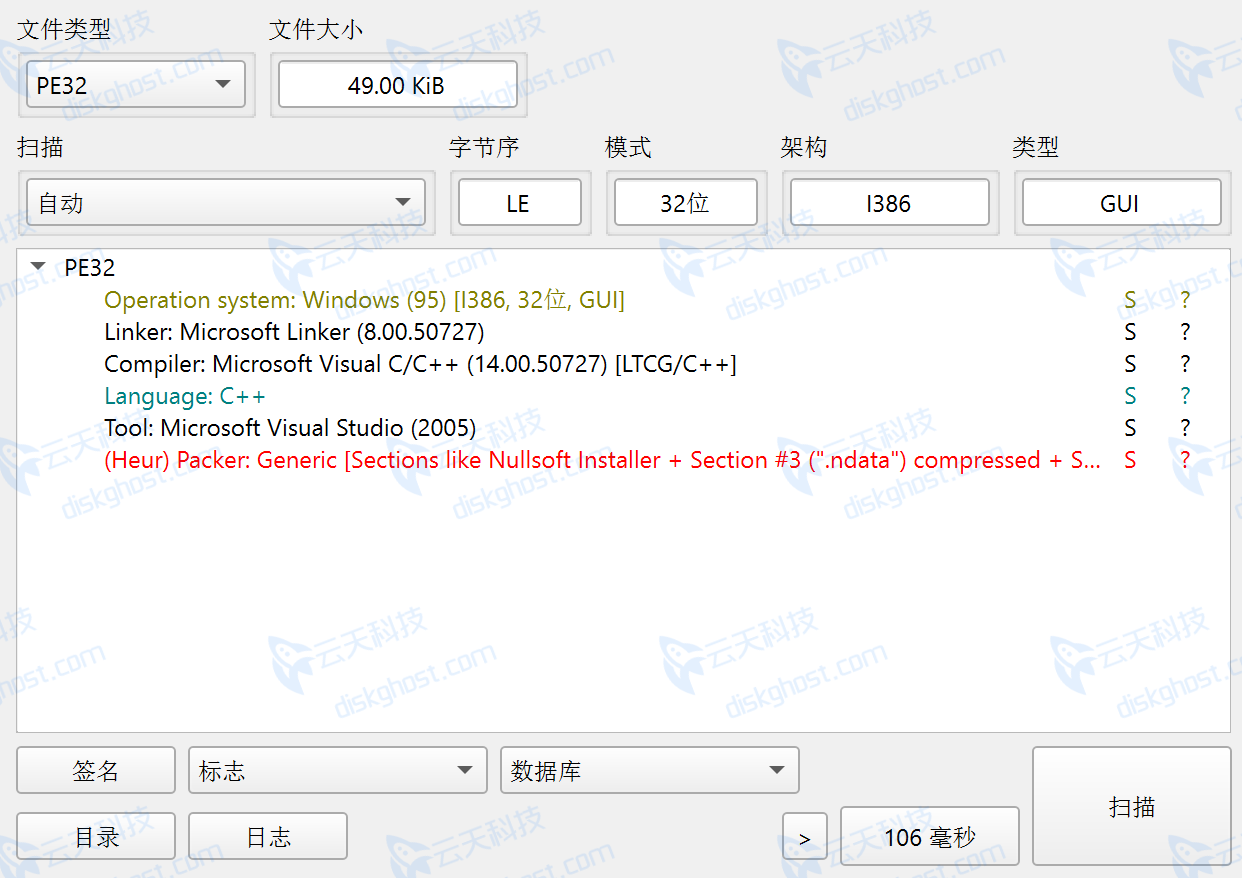

团队首先提取病毒恶意程序样本,通过逆向分析精准锁定了加密算法细节和完整攻击路径,为后续恢复工作提供了关键依据。

▲ 对AIR病毒加密程序进行逆向分析,锁定加密算法

▲ 提取恶意程序样本,深入分析病毒行为逻辑

💡 技术背景:AIR勒索病毒是Phobos家族的最新变种。该家族最早可追溯至2019年,早期的MKP/makop后缀版本曾被多个安全厂商追踪。如今攻击者换了AIR这个新后缀,但核心加密逻辑与Phobos高度一致。云天数据恢复中心对该家族的加密机制已有成熟的逆向方案,这为快速恢复奠定了坚实基础。

第二步:恢复核心——金蝶云星空ERP系统攻坚战

由于感染范围覆盖所有服务器且已严重影响企业生产,经与客户紧急协商,团队决定优先恢复最核心的金蝶云星空ERP系统,确保生产计划和供应链管理能尽快恢复运转。

▲ 被加密Excel文件底层十六进制数据——AES+RSA混合加密后文件结构完全不可读

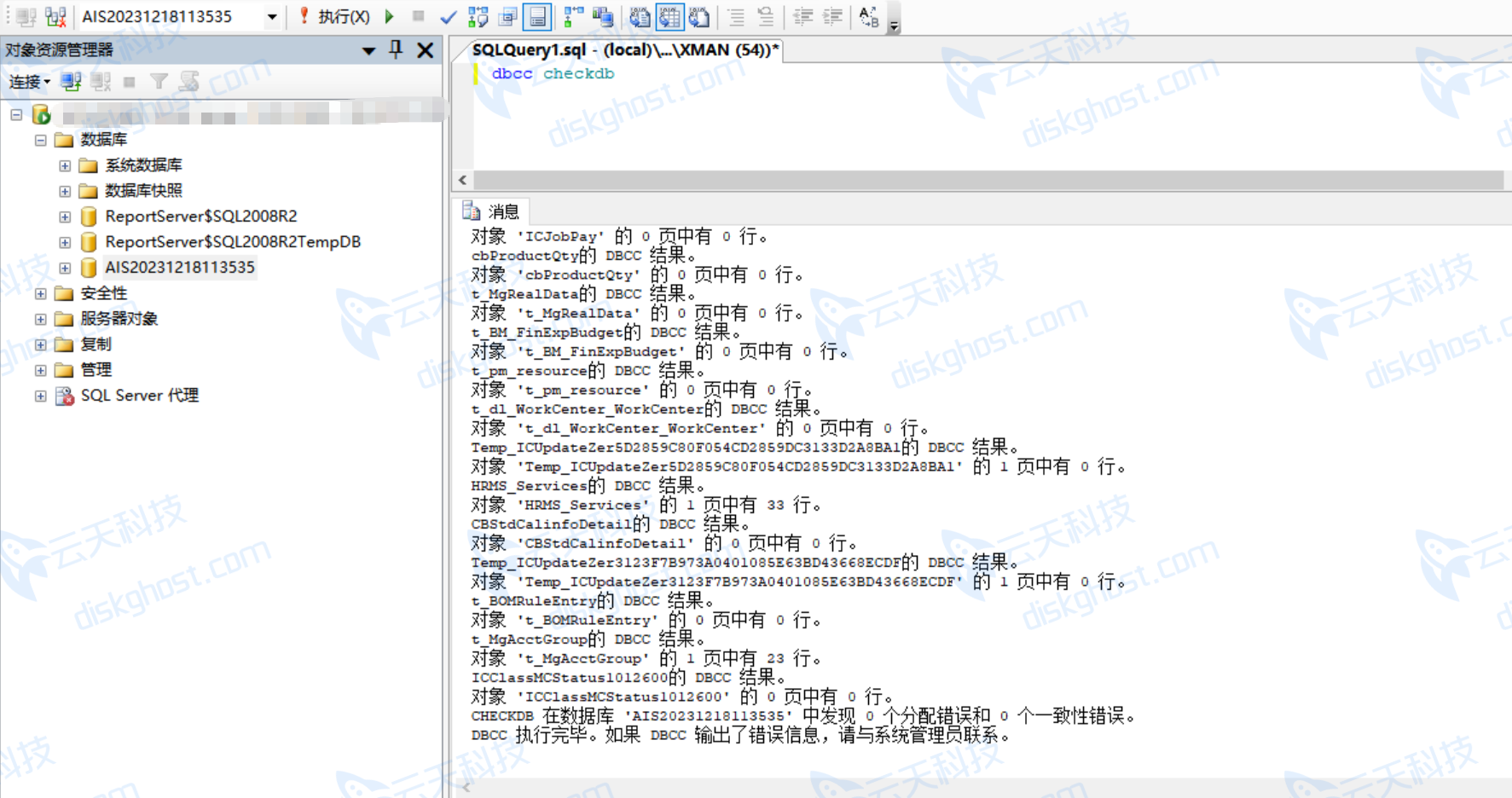

金蝶云星空ERP数据库为SQL Server,数据量约90GB。团队在对该病毒的恢复方案已非常成熟,采用既定解密方案对数据库文件进行处理。整个解密过程在只读环境下进行,确保原始加密数据不受任何二次损伤。

经过10小时的连续攻坚,金蝶ERP SQL Server数据库成功解密。经金蝶原厂技术支持和客户使用人员双重验证:总账、应收应付、采购管理、生产管理、库存管理等核心模块数据完整无误。

▲ 金蝶云星空SQL Server数据库100%完整解密恢复

⚠ 核心难点:客户生产环境同时包含超融合虚拟服务器和物理服务器,系统间存在复杂的网络依赖关系。解密过程中必须确保各系统数据的一致性——金蝶ERP的数据库恢复后,MES系统、HR系统的数据必须与之同步恢复,否则会出现数据断层。

第三步:搭建干净环境并验证数据

所有解密操作均采用只读方式执行,确保原始数据零损伤。解密完成后,团队搭建了全新的干净验证环境供客户使用人员现场逐项核验。金蝶云星空ERP系统从中毒到重新恢复使用,仅用时14小时。

▲ 金蝶云星空ERP应用系统完整恢复上线——最后一笔业务单据核对无误

第四步:全系统恢复——MES、HR及文档中心陆续上线

金蝶ERP系统稳定运行后,团队采用同一套成熟方案,依次对MES生产管理系统、HR人事系统及文档共享中心进行解密恢复。各系统恢复完成后逐一挂载至新搭建的干净环境,由对应部门使用人员验证数据完整性。

最终,全部13台服务器、十余套应用系统全部恢复完成,总计用时36小时。新能源车部件产线全面恢复生产,未发生因数据丢失导致的停产事故。

✔ 最终结果:经36小时连续奋战,金蝶云星空ERP、MES生产系统、HR人事系统及文档共享中心等十余套应用系统100%完整恢复。产线全面复工,零数据丢失,零赎金支付。

💡 关键洞察:AIR/Phobos家族病毒虽然加密强度高(AES+RSA混合),但云天数据恢复中心已积累了针对该家族的成熟解密方案。对于频繁变种的勒索病毒家族,选择具备深度逆向分析能力的数据恢复机构至关重要——我们追踪的不是表面后缀,而是底层加密逻辑。

勒索病毒预防建议

本案教训

超融合虚拟化平台虽然简化了IT运维,但"把所有鸡蛋放在一个篮子里"也放大了安全风险——攻击者只需突破超融合管理节点,即可将所有虚拟机一网打尽。本案例中13台服务器无一幸免,正是因为超融合集群被整体渗透。建议超融合用户:管理网络与业务网络严格隔离,管理控制台启用MFA,并定期进行超融合平台的漏洞扫描与补丁更新。同时,备份数据务必存放在超融合集群之外,切勿仅依赖内置快照作为唯一备份手段。

一、数据备份——最硬的最后一道防线

如果你手里有一份干干净净、没被加密的备份,黑客就拿你没办法。记住"3-2-1"原则:至少3份备份、2种不同介质(如外接硬盘+云盘)、1份异地存放。备份完成后应立即断开连接——外接硬盘插着不动等于把备份也送给了勒索病毒。定期测试恢复流程,确保备份数据真实可用。

二、打补丁——堵住入侵通道

绝大多数勒索病毒入侵不是靠高深技术,而是钻了你长期没修补的系统漏洞。开启操作系统自动更新,定期检查并升级服务器、浏览器、办公套件、Java、PDF阅读器等常用软件。已经停止维护的旧系统(Windows 7、XP、Server 2008等)最好直接淘汰。

三、端口管理——不该开的门坚决关闭

关闭不必要的远程桌面(3389端口)和局域网共享端口(135、139、445等)。如必须开启远程登录,务必使用高强度密码、设置账户锁定策略并配置IP白名单,限制访问来源。3389端口暴露在公网是勒索病毒入侵的最常见入口之一。

四、杀毒软件、防火墙、EDR——只管开,别关

杀毒软件和防火墙不是电脑卡顿的原因,而是它能安全运行的保障。安装正规安全软件并保持实时监控和定期全盘扫描。企业用户建议部署EDR高级端点防护,定期检查安全软件运行状态——很多勒索病毒入侵后第一件事就是尝试关闭Windows Defender。

五、安全意识——人才是最大的防线

钓鱼邮件是黑客最常用的敲门砖,AI生成的钓鱼邮件已经可以模仿企业内部用语和格式,普通人很难分辨。记住"四不要":不点击来源不明的邮件、不下载不明附件、不访问色情赌博盗版网站、不轻信要求"启用宏""下载插件"的弹窗。企业应定期给全体员工做网络安全培训。

六、强密码+多因素认证——别把钥匙挂在门口

密码长度至少8位,包含大小写字母、数字、符号,不与设备信息关联。重要系统(邮箱、VPN、云管理后台、核心业务系统)强制开启MFA多因素认证——"密码+手机验证/指纹"双保险。有条件的企业建议部署堡垒机统一管理服务器访问权限。

七、网络隔离与权限控制——降低攻击半径

将核心服务器、办公网络、访客网络分开部署,使用防火墙做隔离。遵循最小权限原则,按需分配员工访问权限。VPN接入后只授权访问必要的业务系统,不要一下子给整个内网的访问权限。备份服务器的访问权限须严格控制,防止勒索病毒横向扩散时把备份也加密掉。

专业数据安全服务

云天科技专注企业数据安全,深耕行业十五年。我们已累计处理超过5000例勒索病毒应急响应事件,对AIR/Phobos/MKP/makop家族拥有成熟的逆向解密方案。技术团队具备国家级权威认证,长期跟踪国内外主流勒索病毒家族的加密机制演变,能在最短时间内为客户提供有效的恢复方案。

如果您重视数据安全但缺乏相关技术支撑,欢迎联系我司洽谈安全运维服务。

24小时服务热线:18012660223

相关案例推荐: